I bims, technik-enthusiastisch / Foto: LJOE

Mit etwas technischem Know How kann ich mich in dein Leben hacken und ich möchte, dass du dir das verdammt nochmal bewusst machst. Denn nicht jeder Hacker ist ein ethischer Hacker.

Warum wurde ich in den letzten Jahren zum ethischen Hacker? Nun, Kabel und elektronische Schaltungen begleiten mich schon mein Leben lang, dass nur so am Rande. Auch verdiene ich meine Geld damit, Fehler in elektronischen Systemen zu finden.

Für meine Großstadt-Ästhetik-YouTube-Serie Dortmunder Klabauter brauche ich keine Elektronik-Kenntnisse, stehe aber dafür ziemlich oft vor verschlossenen Türen und Eingängen. Ebenfalls begegnen mir auf meine Erkundungen immer wieder Überwachungskameras. Schnell stellte ich mir die Frage, wie diese Schlösser und Kamerasysteme funktionieren und wie man sie prinzipiell öffnen oder manipulieren könnte, ohne dabei in blankem Vandalismus zu enden.

Als ich dann kurze Zeit später mein erstes Schloss gewaltfrei öffne, ich liege dabei übrigens zu Hause gemütlich auf der Couch, mehrere Vorhängeschlösser auf dem Tisch und ein Lock-Picking-Set in der Hand, lässt mich die Faszination dieser Frage nicht mehr los. Türen scheinen kein Hindernis mehr, aber wie sieht es damit in der digitalen Welt aus? Relativ zügig migriere ich vom mechanischen Schließmechanismus zum digitalen Schloss. Und keine vier Wochen später spuke ich durch Überwachungskameras rund um den Globus und schaue der Welt ins Wohnzimmer – und in die Keller und Arbeitszimmer von Wirtschaftsunternehmen, für die Internetsicherheit anscheinend ein Fremdwort ist.

Ich erschrecke, als ich plötzlich durch die Kamera eines fremden Smartphones in die Welt hinausblicke

Dass ich meine Büchse der Pandora geöffnet habe, wird mir schnell klar. Völlig unbeabsichtigt stolpere ich hinein in eine Welt, die mich nicht mehr loslassen wird, das spüre ich sofort. Noch nicht mit genug Hobbys ausgestattet, werde ich nachts zum digitalen Voyeur: Auf meinem Bildschirm sehe ich technische Zeichnungen für Hinterachsen eines renommierten Fahrzeugherstellers, die in einem Drucker schlummern. Ich sehe Heizungsthermostate einer Schule, die ich puppenlustig rauf- und runterfahren kann. Lesesysteme für Autokennzeichen, die an amerikanischen Autobahnen den Verkehr erfassen. Siemens-Ampelschaltungsmodule in Japan, an denen man rumspielen kann. Schlafzimmer mit Webcam-Blick auf ein Bett, in dem ein nacktes Pärchen schlummert. Hässliche Wohnzimmer, Eingangstüren, Konferenzräume. Bei einem Fremden in Malaysia schalte ich das Internetradio in seiner Wohnung auf volle Lautstärke und freue mich darüber wie ein kleiner Junge. Und ich erschrecke mich etwas, als ich plötzlich durch die Kamera eines fremden Smartphones in die Welt hinausblicke. Das Ding liegt bei jemandem auf dem Schreibtisch, während die Person arbeitet. Ich kann frei wählen, ob ich durch die Front- oder Rückkamera blicken möchte.

Willkommen im wilden Westen, besser bekannt als das Internet der Dinge: Bis jetzt bewege ich mich nur in einer Grauzone. Für das oben Genannte musste ich mich nur etwas genauer umschauen. Nicht ein Passwort muss ich dafür knacken. Ein paar Menschen da draußen haben einfach nicht darüber nachgedacht, dass sie ihre internetfähigen Maschinchen völlig schutzlos ans World Wide Web angeklemmt haben. Was also verbirgt sich dann erst hinter all den Millionen anderer Zugangsseiten, die mich nach einem Benutzernamen und einem Kennwort fragen?

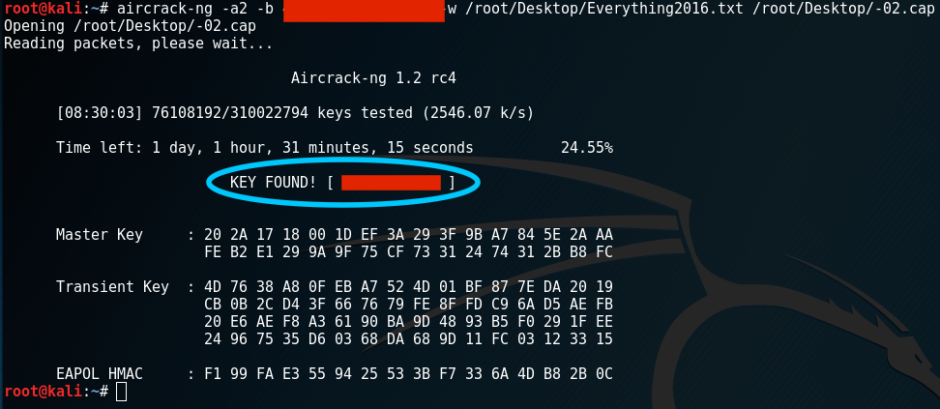

Ein Setup, mit dem man aus dem Rucksack heraus WLAN Netzwerke hacken könnte / Foto: LJOE

Wie knacke ich eigentlich ein Passwort?

Wie knacke ich eigentlich ein Passwort? Das wird für mich zur Frage aller Fragen. Bei einem Hobby wie diesem wird aus der Grauzone mit wenigen Klicks eine dunklere Seite, dass merkt man sehr schnell. Denn fern von der Straße da draußen beginnt hier die Kriminalität völlig unspektakulär auf dem heimischen Sofa, ganz gemütlich in Jogginghose und Chips zum Feierabendbier. Ein Passwort knacken, eintippen und schwupps! ist man mittels eines vergessenen Telnet-Zugangs plötzlich im Netzwerk einer Universität. Im langweiligsten Falle. Genug des gefährlichen Halbwissens, sage ich mir. Genug der Tutorials von Typen mit Masken und verzerrten Stimmen auf YouTube.

Das sage ich euch hier ausdrücklich: Lasst die Finger von dem Quatsch, den ihr euch mit Halbwissen aus indischen YouTube-Videos beibringen könnt. Eine Guy Fawkes Maske reicht da leider nicht ganz aus. Denn will man aus dem Verborgenen heraus hacken, kommt man am Thema Anonymität nicht vorbei. Mach dir bitte bewusst: Deine Gegenspieler sind Vollprofis, die jeden Tag acht Stunden lang Netzwerke gegen kleine Script-Kiddies wie dich sichern. Die Strafen auf Internetkriminalität sind dazu drakonisch hoch. Welcher VPN Anbieter lässt es zu, dass du dich mit einer Wegwerf-Emailadresse und Bezahlung in Bitcoins registrieren kannst? Was ist Whonix, wie funktioniert Tails? Ist Tor denn überhaupt noch sicher? Besser von einem kompromittiertem Server aus hacken? Aber wie geht das? Allein die Anonymisierung deiner Person im Netz umfasst ein halbes Studium. Ich beschließe, ab dieser Stelle den ethischen Weg eines Hackers einzuschlagen und beginne ein Fernstudium zum zertifizierten ethischen Hacker (CEH) an einer privaten Universität für Cybersecurity in den USA. Mich reizt mich das dezidierte technische Verständnis dieser Dinge mehr als die tatsächliche Anwendung am lebenden Objekt.

Ab da wurden meine Nächte lang: Seit über einem Jahr lerne ich so ziemlich alle fiesen Tricks der digitalen Welt, um durch mangelnde Schutzmechanismen und winzige Sicherheitslücken in Systeme einzudringen und mich darin einzunisten. Vom eigentlichen technischen Knacken eines Passwortes oder eines Wifi- sowie Bluetooth Netzes, über das Erstellen und Einschmuggeln von Trojanern, das perfide Eindringen in Datenbanken mittels SQL Injektionen und Cross-Site-Scripts, bis hin zu den geleakten DoublePulsar EternalBlue Attacken der NSA: Mein Labor, ein gebrauchter Laptop mit verschiedensten Betriebssystemen in virtuellen Maschinen und OWASP (Open Web Application Security Project) Anwendungen, wird seitdem nächtlich mit Attacken penetriert.

Sie kennen deine Schwachstellen, menschlich wie technisch

Ich habe die Wörter fies und gemein ganz absichtlich in dem oben erwähnten Zusammenhang benutzt. Denn illegale Hacker sind nichts anderes als moderne Taschenspieler. Sie kennen deine Schwachstellen, menschlich wie technisch. Sie suchen nach Fehlern und Lücken und schlagen hinterrücks zu. Dein mangelndes technisches Interesse wird dir ganz sicher irgendwann zum Verhängnis, glaub es mir. Schon mal dein Router-Passwort geändert? Nein. Schon mal in deinem heimischen W-LAN Netzwerk geschaut, wer da noch so alles drin rumspukt? Nein. Mit nur diesen zwei Informationen, die ich jedem im Gesicht ablesen kann, kann ich oft ohne große Mühen selbst einen WPA2 geschützten Router übernehmen. Natürlich würde ich dich vorab darüber aufklären, hier geht es ja um White Hat Hacking.

Hätte ich aber Böses im Sinne, könnte von deinem Zuhause aus Angriffe auf Webserver laufen lassen können, die die Polizei zu deiner Adresse lotst, da dein Router mit einer DDOS-Attacke gerade die Lufthansa-Webseite lahmlegt. Oder ihn zum Berechnen von Bitcoins missbrauchen. Oder eine resistente Backdoor auf deinem Rechner oder Smartphone einrichten und deine Webcam einschalten, um dir beim Stullen schmieren in der Küche zuzuschauen. Oder deinen Amazon Prime-Stick übernehmen, dann zeigt dein Fernseher dir plötzlich, was ICH möchte. Überhaupt kann ich in diesem Augenblick all deinen Traffic, der durch dein Netzwerk geht, durch mein Kali Linux schleusen, mitschneiden und manipulieren. Ich werde zum Herr deiner Datenflut und du merkst es nicht einmal. Ich muss gar kein Passwort mehr knacken. Dein Benutzername und dein Passwort erscheinen früher oder später auf meinem Bildschirm, wenn ich dich nur mal kurz mit einer Fake-Webseite austrickse. Schaust du dich dann doch mal mit Tools wie FING in deinem Netzwerk um, wirst du nur deine JBL Soundbar finden, die sich mal eingeloggt hat. Ups, du hast gar keine Soundbar? Dann war´s wohl die vom Nachbarn oder so. Von mir jedenfalls fehlt jede Spur.

Wie kann ich WhatsApp meiner Freundin hacken?

„Wie kann ich Facebook meiner Ex hacken?“, „Wie kann ich WhatsApp meiner Freundin hacken?“.

Mir wird schlecht, wenn ich solche Anfragen bekomme oder in diversen Hacking-Foren lese. Wenn auch das kleinste Übel in der Kette der Cyberkriminalität, so sind es doch genau diese Idioten und Trickser, über die ich so gerne aufklären und dein Bewusstsein von Zeit zu Zeit etwas schärfen möchte. Hacking ist wie digitales Kung-Fu, man kann sich damit schützen und es als Sport betreiben, oder man kann einen Schwächeren verprügeln. Gerade diese Ambivalenz und die vielen Graustufen, die dieses technisches Know-How mit sich bringt, fasziniert mich an dem Thema. So wie ein Dietrich einen Schlüssel ersetzt, kann ein passendes Datenpaket ein Passwort ersetzen oder eine Backdoor auf deinem Smartphone einrichten. Ich mag Taschenspieler nicht. Mir dreht sich der Magen um, wenn ahnungslose Personen ausgetrickst werden. Zauberer hingegen finde ich gut, denn sie führen dir vor, wie einfach du zu täuschen bist. Darum bin ich ein ethischer Hacker.

Mit Programmen wie Aircrack-ng lassen sich Wifi-Netzwerke cracken. / Foto: LJOE

Günstig sind Produkte auch oft deshalb, weil an der Sicherheit der Software gespart wird

Auf meinen Erkundungen stoße ich auf Menschen, die sich aus Angst vor einem Einbruch mit einer Video-Überwachungsanlage am Privathaus schützen wollen. Dummerweise machen gerade sie sich doppelt angreifbar, denn man kann in diese Kameras eindringen und sich vorab schon einmal im Haus umschauen. Bei Bedarf kann das Objektiv an der Haustür etwas nach links geschwenkt und in den Himmel gerichtet werden, damit man den vermeintlichen Einbrecher nicht filmt.

Mir begegnen Menschen, die gerne günstige China-Ware benutzen, um etwas den Geldbeutel zu schonen. Damit meine ich z.B. Staubsauger-Roboter oder Billig-Smartphones. Irgendwo in meinem Wohnblock fährt so Roboter herum, ich habe ihn letztens zufällig bei einem Scan entdeckt. Einmal das Modell gegoogelt, sehe ich mit etwas Geschick den Grundriss der Wohnung, den dieses Model täglich abfährt, nachdem ich mich in das kleine BusyBox Betriebssystem des Roboters eingeloggt habe. Diese günstige Version des Saugroboters hatte keine Kamera, sonst könnte ich mit dem Ding puppenlustig durch die Wohnung fahren und mir alles auf meinem Bildschirm anschauen. Verstehst du langsam, worauf ich hinaus möchte? Günstig sind Produkte auch oft deshalb, weil an der Sicherheit der Software und Betriebssysteme dieser Gerätschaften gespart wurde. Wieder so ein Beispiel von Unbekümmertheit, die wir als Endnutzer an den Tag legen und welches uns etwas zum Nachdenken anregen sollte.

In einem von drei Versuchen kann man heute immer noch recht einfach in eine Datenbank eindringen

In meinem Mac-verseuchten Bekanntenkreis eher weniger, soll ja Menschen geben, die ein Windows Betriebssystem verwenden.In vielen Betrieben da draußen läuft sogar noch ein völlig veraltetes Windows-XP, denn eine Umstellung wäre extrem kostenintensiv und nervenaufreibend. Kein Handwerksbetrieb der Welt beschäftigt zehn Anstreicher und einen IT-Experten, und bei Arztpraxen sieht das nicht anders aus. In einem von drei Versuchen kann man heute immer noch recht einfach in eine Datenbank eindringen, obwohl diese Sicherheitslücke schon seit 20 Jahren bekannt ist.

Oft wird ein Macbook als sicherer angepriesen als ein Windows-Betriebssystem. Aus technischer Sicht ist das nicht so. Die riesige Menge an Windows-Angriffen lässt uns vorgaukeln, dass ein Mac-Computer sicherer sei, doch in der Statistik ist klar ersichtlich, dass der Anteil an Mac-Rechnern auf dem Markt einfach noch immer so gering ist, dass es sich einfach anbietet, ein Windows-System zu kapern. Ich empfehle ein Debian basiertes Linux Betriebssystem für ein Mindestmaß an Sicherheit. Wenn es dir aber wirklich um Anonymität und persönlichen Schutz geht, dann benutzt bitte Systeme wie Whonix oder Tails.

Hand aufs Herz: Wer updated schon immer seine gesamte Firmware im Haushalt?

Wir alle gehören zu der großen Masse da draußen, die es alle nicht machen. Deshalb ist Hacking ja auch so wie Fische aus einem Fass angeln. Dabei versuchen die Anbieter nur, offene Sicherheitslücken und Risiken durch einen neuen Patch zu schließen und uns zu schützen. Diese Lücken werden fast immer durch White Hat wie Black Hat Hackern gefunden. Die White Hats melden es, die bösen Jungs machen andere Dinge damit. Schlimm wird es immer, wenn eine neue Zero-Day Verwundbarkeit auftaucht: Das ist eine extreme Sicherheitslücke, die seit der Existenz des Programms nie geschlossen wurde. Ich will mit diesem Text gar keine Unsicherheit verbreiten. Ich möchte nur darüber aufklären, wo die Gefahren lauern und wie man sich dagegen schützen kann. Das ist das schöne am White Hat Hacking: Du kannst das ach so verrufene Hacking zurück ans Tageslicht führen, erlangst ein immens großes Verständnis an Technik und kannst damit obendrein sogar noch Menschen helfen. Mir macht das einfach Spaß. Also, schärft wieder einmal euer Bewusstsein für solche Dinge, nehmt keine Bonbons von Fremden, auch keine digitalen, löscht direkt WhatsApp Anfragen von Unbekannten, klickt nicht auf vermeintliche YouTube-Links, überhaupt, öffnet keine Apps und Anhänge, wenn ihr nicht 100% sicher seid, dass sie vertrauenswürdig sind, checkt die URL immer ein zweites oder drittes Mal wenn euch etwas komisch vorkommt, benutzt lange Passwörter aus Buchstaben, Zahlen, Groß- und Kleinschreibung, macht regelmäßig Updates und macht diesen kleinen Aufkleber an eurer Laptop Kamera wieder ab, damit ich euch besser sehen kann. Danke.

- Back to… KlangKANAL: LJOE DJ Set am 24.6.23 - Juni 15, 2023

- Nach 2 Jahren Pause: Wir sind zurück mit einem Podcast! - Dezember 24, 2022

- Corona-Geister – Bedruckte Shirts bekommen heftige Gegenreaktion - Juni 7, 2020